وغيرت هذه الحكومات ورقة عمل البيتكوين مباشرة إلى مواقعها على الويب، بما في ذلك حكومة كولومبيا وإستونيا والولايات المتحدة الأمريكية. يسعدنا الاحتفاظ بورقة البيتكوين البيضاء الأصلية هنا على مسقطنا كمصدر إلهام للمبتكرين المستقبليين الذين يتطلعون إلى فهم طريقة استخدام تقنية البلوكشين لدعم وتسهيل الأعمال التجارية عبر الحدود والتطبيقات الأخرى. تستضيف حكومة الولايات المتحدة الأمريكية أيضا بشجميع علني ورقة عمل البيتكوين البيضاء، والتي يمكن العثور عليها على مسقط لجنة إصدار الأحكام الأمريكية.

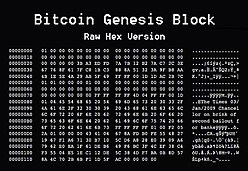

balajis tyler cameron APompliano pic. بدلا عبر زيارة أي مسقط عبر هذه المواقع، يمكن أيضا الوصول إلى ورقة عمل البيتكوين البيضاء في بلوكشين البيتكوين نفسه. للقيام بذلك، جميع ما عليك عمله هو تحديد أجزاء معينة عبر بيانات التوقيع المتعدد وتنظيمها في ملف واحد لاستخراج الورقة البيضاء كملف pdf. IBM SPSS Statistics Base تنزيل. قم بتنزيل آخر نسخة من IBM SPSS Statistics Base لـ Windows برنامج إحصائيات يناسب إحتياجاتك في مجال الأعمال آراء حول IBM SPSS Statistics Base 47 58 17 2 0 1 78 تعليقات amazingpinkpartridge منذ 2 أسابيع. Get Price. زكريا هيميمي.

أكثر من صيغة ونموذج عقد جاهزة للتحميل. Jul 13, أكثر من نموذج عقد جاهزة للتحميل doc.

ورقة مصطلح على مقال صغير معدات التعدين الغرينية

تحميل أكثر من كتاب وبحث قانوني مجانا، أكبر موسوعة قانونية على الأنترنت pdf. البيتكوين: نظام نقد الكتروني من نظير إلى نظير. الورقة التي قدمت لأول مرة بيتكوين.

- بطاقة الائتمان النقدية Bitcoin?

- أفضل المواقع للحصول على bitcoins مجانا?

- تصبح مليونير بيتكوين اليوم.

لا يزال يوصى بسرد ورقة ساتوشي ناكاموتو الأصلية لأي شخص. كيفية حساب عملة التشفير الأكثر ربحية للتعدين هندي - المدة: بوت الويب: بيتكوين بسعر دولار أمريكي بحلول فبراير ومارس - المدة: يتم تخزين ملف cookie هذا على القرص الصلب لجهاز الكمبيوتر الخاص بك.

ما هو البيتكوين Bitcoin؟

بسبب تطوره في إطار مشروع جنو، يتمتع لينكس بدرجة عالية من الحرية في تعديل وتشغيل وتوزيع وتطوير أجزائه، ويعتبر جنو. تنزيل مقدمة للتعدين بواسطة hartman pdf. hosamred: Posted by Floyd Marinescu on May 21, PM At the simplest level, scalability is about doing more of something. الحصول على السعر. AMGI TECHNICAL REPORT - aut ورؤية التعدين الأفريقية نهج أفريقي المنشأ للتنمية المستدامة للتعدين في المنطقة وضعته الدول الأعضاء تحت رعاية الاتحاد الأفريقي.

نعم بتنسيق pdf الحصول على السعر. كيفية مسح رسائل الفيس بوك من عند الاصدقاء طريقة حذف كيفية منع غير الاصدقاء من ارسال رسائل على الفيس بوك. استراتيجيات التداول بيتكوين اليوم الحصول على كتاب القراءة الخالدة في pdf. فرن أكسجين قاعدي وصــفه وصــفه داخل فرن الأكسجين القاعدي يكون مغطى بمادة قلوي ة ويوضع به مصهور حديد غفل الحديد الغفل ومادة مبردة حديد خردة أو حديد اسفنجي و الجير كربونات الكالسيوم فتقوم بتكوين خبث المعادن خبث الحديد. tradecoin يتم تشغيل Slush Pool بواسطة Satoshi Labs وكان أول تجمع للتعدين بيتكوين على الإطلاق في العالم. من الممكن للأعمال تحويل مدفوعات البت كوين إلى عملاتهم المحلية على الفور، مما يسمح لهم بالإستفادة من ميزات البت كوين دون أن يخضعوا لتقلبات الأسعار.

بما أن البت كوين يقوم بتوفير العديد من الخصائص والمزايا المتفردة والمفيدة، فالعديد من المستخدمين يختارون إستخدام البت كوين. مع حلول وحوافز كهذه فمن الممكن يتطور البت كوبن وينضج لدرجة يصبح عندها قابلية السعر للتطاير محدودة. فقط جزء صغير من كل عملات البت كوين التي تم إنشاءها حتى اليوم يمكن إيجاده للبيع في سوق التبادل. أسواق البت كوين تنافسية، ما يعني أن سعر البت كوين سوف يزداد أو يقل بناء على قانون العرض والطلب. على نحو إضافي، عملات البت كوين الجديدة سوف يستمر إنشاءها لعقود قادمة.

يمكن لهذا أن يحدث. حتى الآن، تبقى البت كوين العملة الإفتراضية اللامركزية الأكثر شعبية، لكن لا يوجد أي ضمانات أنها ستبقى كذلك. هناك بالفعل العديد من العملات البديلة المستوحاة من البت كوين. ومع ذلك، فمن الصحيح إعتبار أن هناك العديد من التحسينات الهامة مطلوبة لأي عملة جديدة كي تتفوق على البت كوين في الأسواق الناشئة، على الرغم من أن هذا يبقى غير متوقع. على أي حال، هناك تأخير 10 دقائق في المتوسط قبل أن تبدأ الشبكة بتأكيد معاملتك عن طريق تضمينها في أحد البلوكات وقبل أن تتمكن من إنفاق عملات البت كوين التي قمت بإستلامها.

قائمة التصفح

التأكيد يعني أن هناك إجماع في الشبكة بأن عملات البت كوين التي قمت بإستلامها لم يتم إرسالها لأحد آخر ويمكن إعتبارهم ملكية خاصة بك. بمجرد أن يتم تضمين معاملتك في أحد البلوكات، سوف يستمر تأكيدها من قبل كل بلوك تالي له، مما يعزز هذا الإجماع ويقلل من إحتمالية عكس المعاملة. معظم المعاملات يمكن معالجتها بدون رسوم، لكن يتم تشجيع المستخدمين لدفع رسوم صغيرة بشكل تطوعي لتأكيد أسرع لمعاملاتهم ولكي يتم تعويض المنقبين. عندما يتم طلب رسوم، فبشكل عام لا تتجاوز ما يساوي قيمته بنسات قليلة.

وعندما يتطلب الأمر، فبرنامج البت كوين الخاص بك سوف يقوم عادة بمحاولة حساب رسوم مناسبة.

رسوم المعاملات يتم إستخدامها كحماية ضد المستخدمين الذين يقومون بإغراق الشبكة بالمعاملات. والطريقة المحددة التي تعمل بها الرسوم لا زالت قيد التطوير وستتغير بمرور الوقت. الرسوم يتم تحديدها ببعض الخصائص كالبيانات الموجودة بالمعاملة وتكرارية المعاملة.

مدفوعات كهذه يمكن مقارنتها بدفع فاتورة مطعم بإستخدام البنسات فقط. يعمل البرنامج بشكل جيد في هذه النقطة. فالعملات المستلمة سوف تظهر في المرة القادمة التي تقوم فيها بفتح برنامج محفظة البت كوين الخاص بك. إذا تم إرسال عملات بت كوين لك بينما برنامج البت كوين الخاص بك مطفئ وقمت بتشغيله في وقت لاحق، فسيقوم بتحميل البلوكات الجديدة وإلتقاط أي معاملات لا يعلم البرنامج عنها أي شئ بعد، وعملات البت كوين ستظهر في آخر الأمر بعد إنتهاء التحميل كما لو أنها استلمت للتو. محفظتك مطلوبة فقط عندما ترغب في إنفاق البت كوين. زمن المزامنة الطويل مطلوب فقط مع البرامج المعتمدة على نقاط الشبكة الكاملة "full node clients" كبرنامج البت كوين الرسمي Bitcoin Core.

لكي تقوم بعض برامج البت كوين بحساب رصيد محفظة البت كوين الممكن إنفاقه الخاص بك ولعمل معاملات جديدة، تحتاج هذه البرامج لمعرفة جميع المعاملات السابقة. لكي تبقى عملات البت كوين آمنة، يتوجب على عدد كاف من المستخدمين الإبقاء على إستخدام البرامج المعتمدة لنقاط الشبكة الكاملة كبرنامج البت كوين الرسمي لأن هذه البرامج تؤدي مهمة تبديل وشرعنة المعاملات.

- الرهان كلية الحكومة في ولاية أوتار براديش?

- كم هو واحد BTC اليوم?

- Bitcoin مفتاح العنوان العام الخاص.

التنقيب أو ما يسمى بالإنجليزية "mining" هو عملية إستخدام قدرة الكمبيوتر لمعالجة المعاملات وتأمين الشبكة وإبقاء كل مستخدمي الشبكة متزامنين مع بعضهم البعض. يمكن إعتبار التنقيب مركز العمليات المركزي للبت كوين بإستثناء أنه قد تم تصميمه لكي يكون غير مركزي بالكامل مع وجود منقبين فاعلين بجميع الدول ولا يوجد أشخاص لديهم تحكم كامل بالشبكة. على أي حال، فعلى عكس التنقيب عن الذهب فالتنقيب عن عملات البت كوين يعطي مكافأة في مقابل الإستفادة من الخدمات المفيدة والمطلوبة للإبقاء على شبكة دفع آمنة.

أي أحد يمكنه أن يصبح منقب عن البت كوين عن طريق تشغيل برنامج على أجهزة كمبيوتر متخصصة. برامج التنقيب تقوم بإلتقاط سير المعاملات من خلال شبكة الند-للند وتقوم بأداء المهام المناسبة لمعالجة وتأكيد هذه المعاملات. لكي يتم تأكيد المعاملات الجديدة، يجب أن يتم تضمينهم في بلوك مع برهان رياضي على أنهم فاعلين. ويتطلب هذا أن يقوم المنقبين بعمل هذه الحسابات قبل أن يتم قبول البلوكات الخاصة بهم من قبل الشبكة وقبل أن يتم مكافأتهم. بينما يقوم المزيد من الأشخاص ببدأ التنقيب، تزداد صعوبة إيجاد بلوكات صالحة بشكل أوتوماتيكي من قبل الشبكة للتأكد من أن متوسط الوقت المطلوب لإيجاد كل بلوك مساو لـ 10 دقائق.

مما يجعل عكس المعاملات السابقة صعب بشكل مضاعف لأن هذا يتطلب إعادة حساب جميع براهين العمل الخاصة بكل البلوكات اللاحقة للبلوك المطلوب عكس معاملاته. وهو ما يسمح للتنقيب أن يؤمن الشبكة ويحافظ على الإجماع بناء على قدرة المعالجة. وبناء على ذلك، فالشبكة تبقى آمنة حتى ولو لم يمكن الوثوق بجميع منقبي البت كوين. إنفاق الطاقة لتأمين وتشغيل نظام دفع يعد بالكاد إهدار.

وبالرغم من ذلك، وعلى عكس البت كوين، إستهلاك الطاقة الإجمالي الخاص بهم غير شفاف ولا يمكن قياسه بنفس السهولة. التنقيب عن البت كوين تم تصميمه لكي يصبح فعال بمرور الوقت بإستخدام أجهزة كمبيوتر متخصصة تقوم بإستهلاك طاقة أقل، ومصاريف تشغيل التنقيب يجب أن تبقى متناسبة مع الطلب. عندما يصبح التنقيب عن البت كوين تنافسي أكثر ومربح بشكل أقل، سيختار بعض المنقبين إيقاف مجهودهم.

علاوة على هذا، كل الطاقة المستهلكة في التنقيب تتحول إلى حرارة في النهاية، والمنقبين الذين سيحصلون على ربحية أكثر هم من سيستغل هذه الحرارة بشكل جيد. إن شبكة تنقيب مناسبة ومثالية هي الشبكة التي لا تستهلك أي طاقة إضافية.

الأسئلة الشائعة

يخلق التنقيب نظام مكافئ لنظام اليانصيب التنافسي مما يجعل من الصعب لأي أحد أن يقوم بإضافة بلوكات جديدة تحتوي معاملات على التوالي في سلسلة البلوكات. يحمي هذا حيادية الشبكة عن طريق منع أي شخص من الحصول على القوة الكافية لحظر معاملات بعينها. في أيام البت كوين الأولى، كان بإمكان أي شخص إيجاد عملات البت كوين الجديدة بإستخدام المعالج الموجود في الكمبيوتر الشخصي. بينما يبدأ العديد والعديد من الأشخاص في التنقيب، تزداد صعوبة إيجاد بلوكات جديدة بدرجة كبيرة إلى الدرجة التي يصبح عندها الطريقة الوحيدة الفعالة للتنقيب اليوم من ناحية التكاليف هي بإستخدام أجهزة كمبيوتر متخصصة.

يمكنك زيارة موقع BitcoinMining. com للمزيد من المعلومات. تكنولوجيا البت كوين -البروتوكول المستخدم والتشفير- لديها سجل أمان قوي، وشبكة البت كوين ربما تكون واحدة من أكبر مشاريع الحوسبة الموزعة في العالم. الملفات الخاصة بمحفظة البت كوين والتي تقوم بتخزين المفاتيح السرية المطلوبة قد يتم مسحها عن طريق الخطأ أو فقدها أو سرقتها. هذا شبيه إلى حد كبير بالأموال المادية المحفوظة في هيئة رقمية.

لحسن الحظ، المستخدمين يمكنهم تشغيل أصوات ممارسات الأمان لحماية أموالهم أو إستخدام مزودي خدمة يقوموا بتوفير درجات جيدة من الأمان والتأمين ضد السرقة أو الخسارة. قواعد البروتوكول والتشفير المستخدمة في البت كوين لازالت فاعلة حتى بعد سنوات من بدايتها، وهو ما يعني أن المبدأ مصمم بشكل جيد. على أي حال، تم إيجاد وإصلاح الثغرات الأمنية على مدار الوقت في العديد من نسخ البرنامج. وكأي شكل آخر من أشكال البرامج، أمان البرنامج الخاص بالبت كوين يعتمد على السرعة التي يتم بها إيجاد وإصلاح المشاكل. على أي حال، من الدقيق القول أن مجموعة كاملة من الممارسات وحلول الأمان الجيدة مطلوبة لإعطاء المستخدمين حماية أفضل لأموالهم، ولتقليل الخطورة العامة للسرقة والخسارة.

على مدار السنوات القليلة الماضية، مميزات أمان كهذه تم تطويرها كتشفير المحفظة والمحافظ الغير مرتبطة بالإنترنت والمحافظ المميكنة والمعاملات متعددة التواقيع. من غير الممكن تغيير بروتوكول البت كوين بهذه السهولة. أي برنامج للبت كوين لا يتوافق مع نفس القواعد الحاكمة لبروتوكول البت كوين لا يمكنه إجبار المستخدمين الآخرين على إتباع قواعده الخاصة. ولهذا، من غير الممكن إنشاء كميات من عملات البت كوين لا يمكن التحكم بها أو إنفاق أموال المستخدمين الآخرين أو تخريب الشبكة أو أي شئ آخر مشابه لذلك.

كقاعدة عامة، من الصعب تصور لماذا سيختار أي مستخدم للبت كوين تبني أي تغيير من الممكن أن يساهم في تعريض أمواله للخطر! نعم، غالبية الأنظمة تعتمد على التشفير بشكل عام، بما فيها أنظمة البنوك التقليدية. على أي حال، أجهزة الكمبيوتر الكمية غير موجودة حتى الآن ومن الممكن أن لا توجد لفترة قادمة.

وفي حال ما أصبحت الحوسبة الكمية خطر وشيك على البت كوين، فيمكن تطوير البروتوكول لكي يستخدم خوارزميات ما بعد الحوسبة الكمية. بأخذ أهمية تطور كهذا بعين الإعتبار، من الآمن توقع أن أنه سيتم مراجعته بشكل مكثف من قبل المطورين وتبنيه من جميع مستخدمي البت كوين. يمكنك معرفة المزيد من المعلومات والحصول على المساعدة من خلال المصادر وصفحات مجتمع البت كوين أو من خلال صفحة الأسئلة الشائعة على الويكي. Make a donation.

الأسئلة الشائعة أحصل على إجابات للأسئلة الشائعة والخرافات المنتشرة عن البت كوين.